转载---Linux、windows应急响应通用方法

2023-7-28 21:19 作者:酷帥王子 | 黑盒网络渗透测试 | 标签: 侵权请联系删除 转载自https://mp.weixin.qq.com/s/SkEaxJHZKsFkdp85YKOFZQ

应急响应通用方法

查看日志

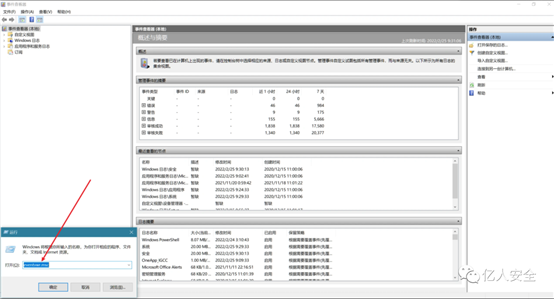

通过 cmd 输入 eventvwr.msc 打开事件查看器

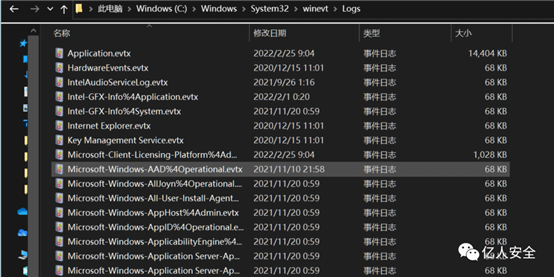

在 % SystemRoot%\System32\Winevt\Logs\ 位置存放着日志文件

常见的事件 ID

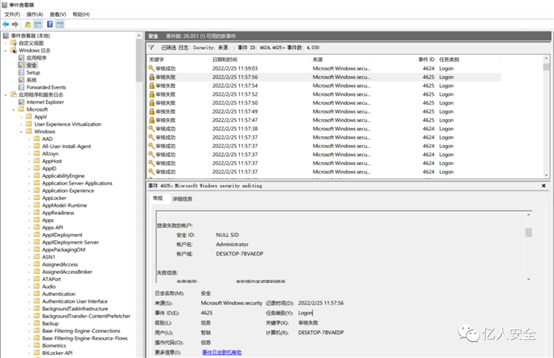

安全日志

security.evtx

PLAINTEXT

|

1 |

4624 -成功登录 |

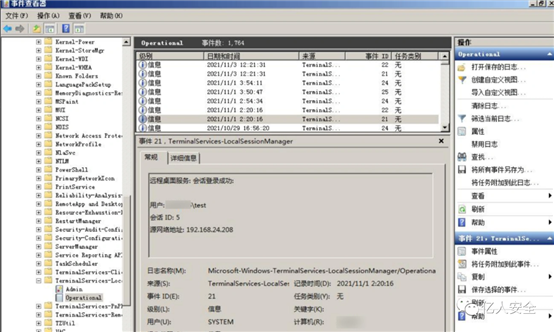

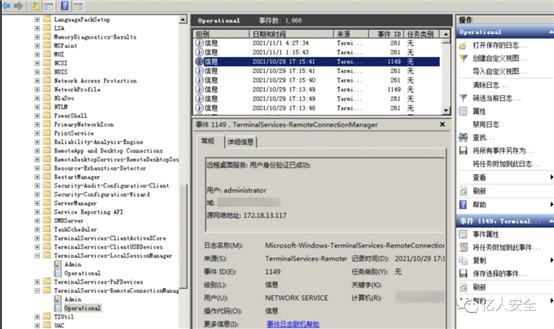

远程登录日志

Microsoft-Windows-TerminalServices-RemoteConnectionManager%4Operational.evtx

Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx

PLAINTEXT

|

1 |

• 1149:⽤户认证成功 |

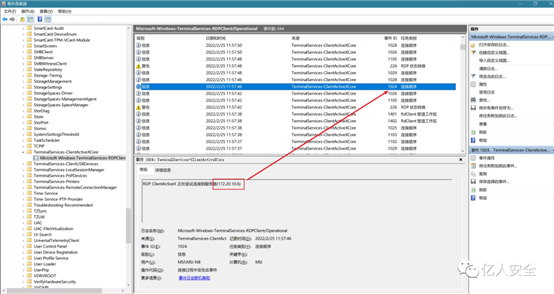

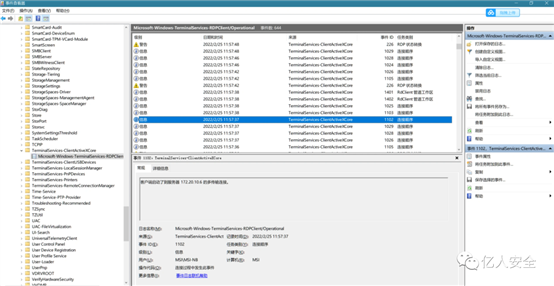

连接其他机器日志

Microsoft-Windows-TerminalServices-RDPClient%4Operational.evtx

PLAINTEXT

|

1 |

• 1024:RDP ClientActiveX 正在尝试连接到服务器(ip) |

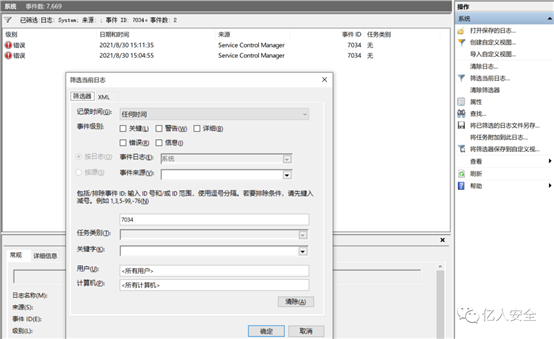

系统日志

PLAINTEXT

|

1 |

• 7034:日志重新导入 |

日志分析工具

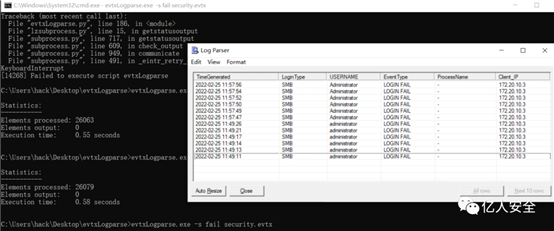

EvtxLogparse

款用于快速筛查整理日志的工具,贴近实战场景

PLAINTEXT

|

1 |

基础用法 |

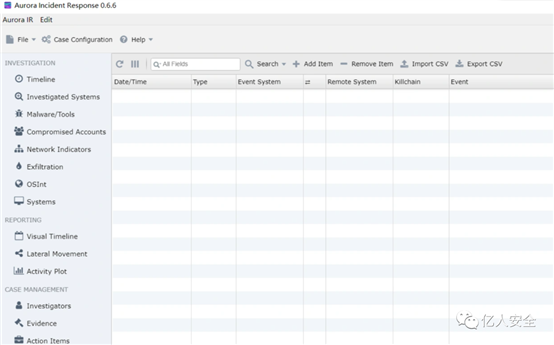

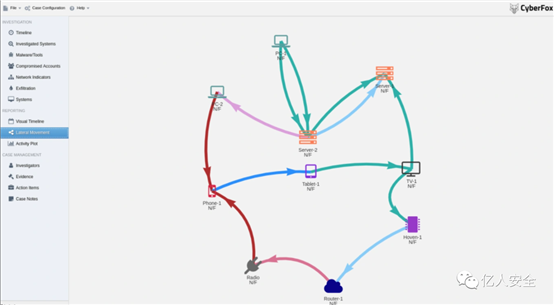

Aurora

https://github.com/cyb3rfox/Aurora-Incident-Response

进行入口溯源排查时,可以填入相应的地址时间,快速整理出一张攻击分析图,适用于大型网络

在线威胁分析平台

PLAINTEXT

|

1 |

深信服威胁情报中心 |

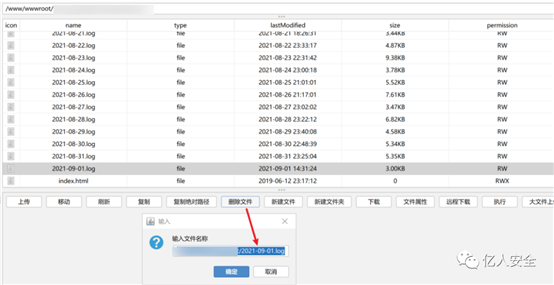

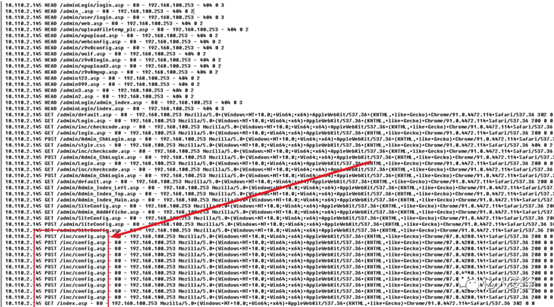

web 日志分析

系统 log 日志

寻找带有 log 的目录

IIS 日志

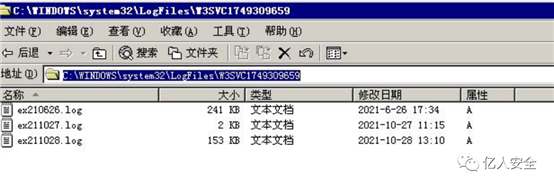

存放位置 C:\WINDOWS\system32\LogFiles\

默认日志命名方式:ex + 年份的末两位数字 + 月份 + 日期 +.log

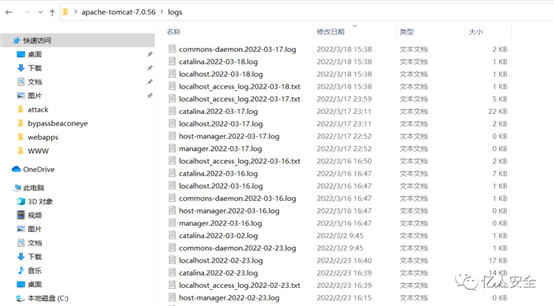

apache 日志

Windows: <Apache 安装目 /logs

Linux:/usr/local/apache/logs

webshell 查杀

windows

1、使用 D 盾、安全狗等 webshell 查杀工具进行查杀

2、使用 everything 搜索 web 目录下的脚本文件

linux

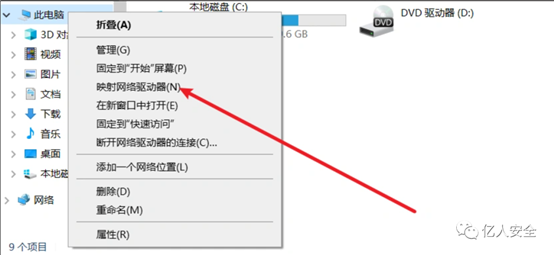

挂载磁盘使用 d 盾进行查杀

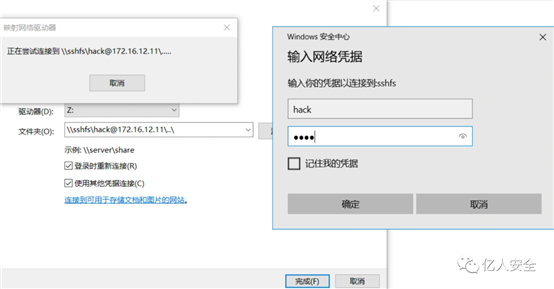

http//github.c/winf/sshfs-win

下载安装好两个程序

输入 linux 相应的账密

PLAINTEXT

|

1 |

\\sshfs\root@x.x.x.x\..\ |

内存马

简介:随着攻防演练热度越来越高,攻防双方的博弈,流量分析、EDR 等专业安全设备被蓝方广泛使用,传统的文件上传的 webshell 或以文件形式驻留的后门越来越容易被检测到,内存马使用越来越多。内存马又名无文件马,见名知意,也就是无文件落地的 Webshell 技术。内存马就是将 Webshell 注入到容器中的常驻进程中,将路由和 Webshell 进行绑定,就可以实现访问任意 url 或者指定 url,带上命令执行参数,即可让服务器返回命令执行结果。由于内存马没有文件落地,所以攻击者比较喜欢在 Web 服务上写入内存马进行权限维持。特别是在遇到 Java Web 开发的网站且网站存在代码注入、反序列化漏洞时,就会通过这些漏洞写入内存马,然后用 Webshell 管理工具连接。

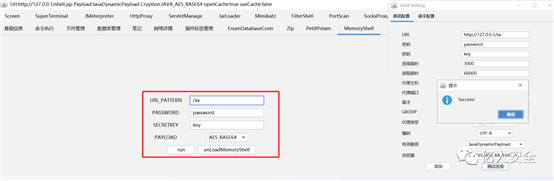

哥斯拉内存马

冰蝎内存马

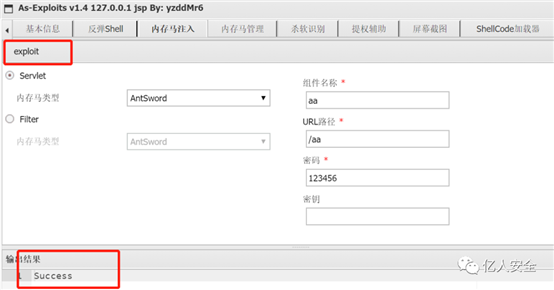

蚁剑内存马

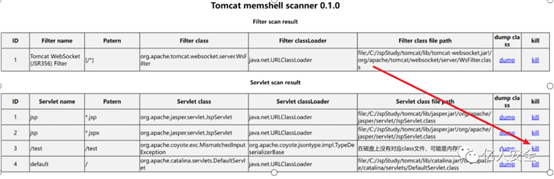

排查处置

1、进行关机重启可清除内存马

2、java-memshell-scanner

http//github.c/c0n/java-memshell-scanner

下载内存马检测工具 放置在根目录下把对应的进行 kill 掉

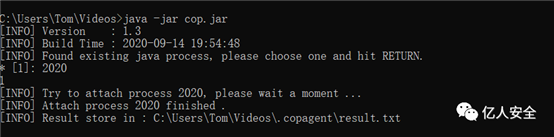

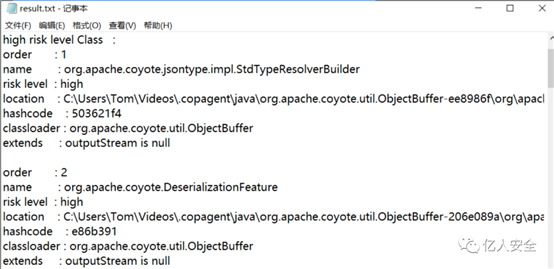

3、Copagent

http//github.c/LandGr/copagent

使用 cop.jar 工具,运行 java -jar cop.jar,运行后会在.copagent 目录生成结果

webshell 流量特征

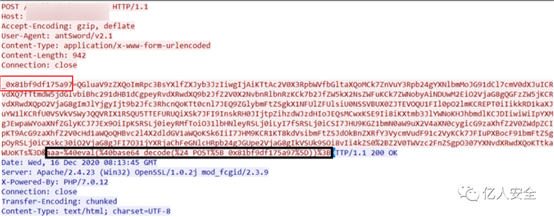

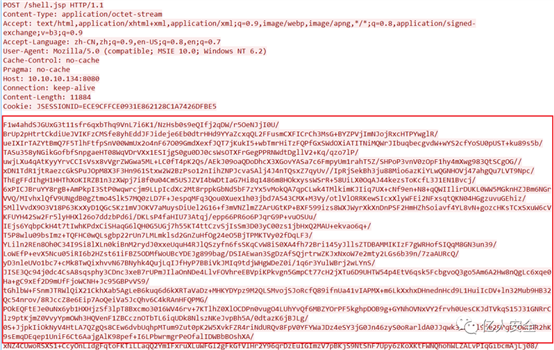

蚁剑

数据包字段以 0x 进行开头

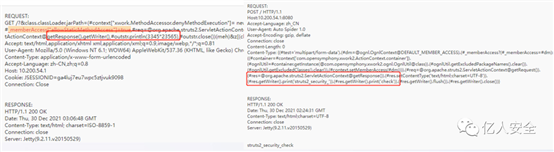

冰蝎 2.0

快速识别特征方式

1、冰蝎 2 默认 Accept 字段的值很特殊,而且每个阶段都一样

Accept: te/html, ima/gif, ima/jpeg, *; q=.2, /**; q=.2

2、Content-Length

Content-Length: 16, 16 就是冰蝎 2 连接的特征

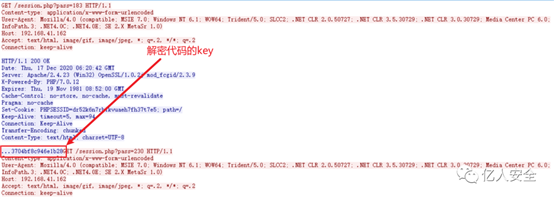

流量特征共分为两次 get 请求,第一次请求服务端产生密钥写入 session,第二次请求用于获取 key

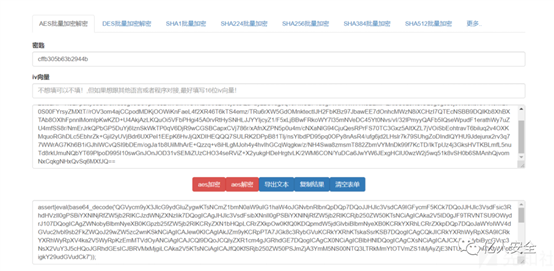

htt//tools.bugscaner.c/cryptoaes

到该网站使用上面的 key 进行 AES 解密,解密后的内容为 base64 编码后的结果

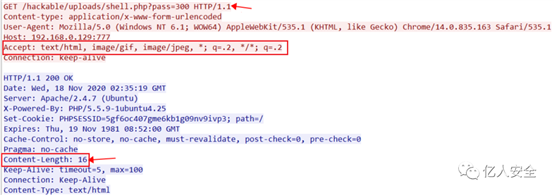

冰蝎 3.0

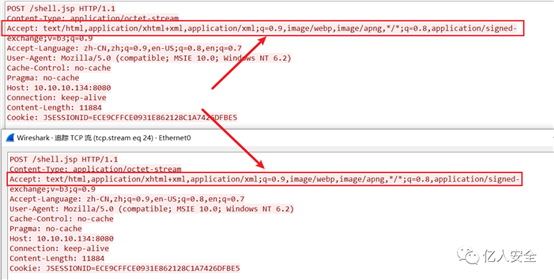

快速识别特征方式

1、Accept 字段

冰蝎中使用的 Accept 字段与常规浏览器使用的不同,且每次请求使用的 Accept 内容都相同

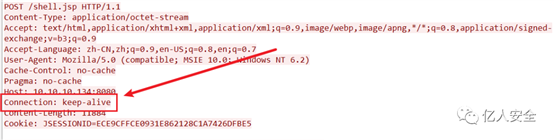

2、长连接

冰蝎通讯默认使用长连接,避免了频繁的握手造成的资源开销。默认情况下,请求头和响应头里会带有 Connection: Keep-Alive

3、较长的 base64 编码的请求包

在加密通讯时,p/jsp shell 会提交 base64 编码后的请求数据

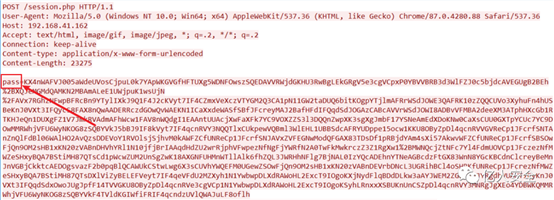

哥斯拉

请求含有 pass=

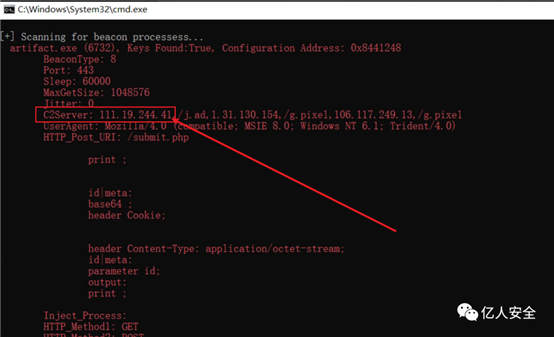

Cobaltstrike

BeaconEye 的核心原理是通过扫描 CobaltStrike 中的内存特征,并进行 BeaconConfig 扫描解析出对应的 Beacon 信息,项目地址是

http//github.c/CC/BeaconEye

常见的攻击事件分析

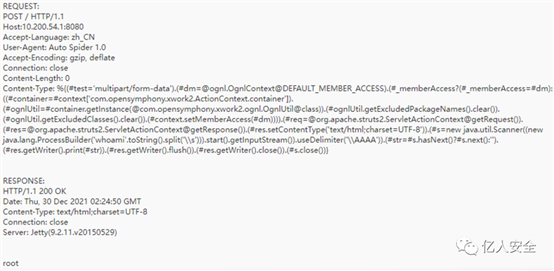

Struts2

特征

PLAINTEXT

|

1 |

1.content-type出现异常字段,非MIME类型标识 |

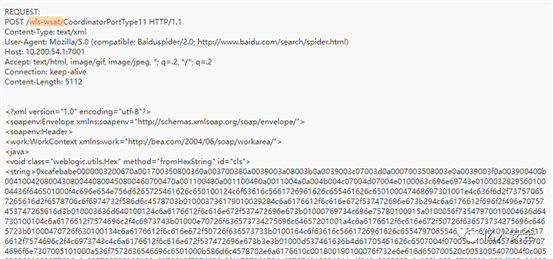

weblogic

CVE-2017-10271 特征

PLAINTEXT

|

1 |

1.目标端口7001 |

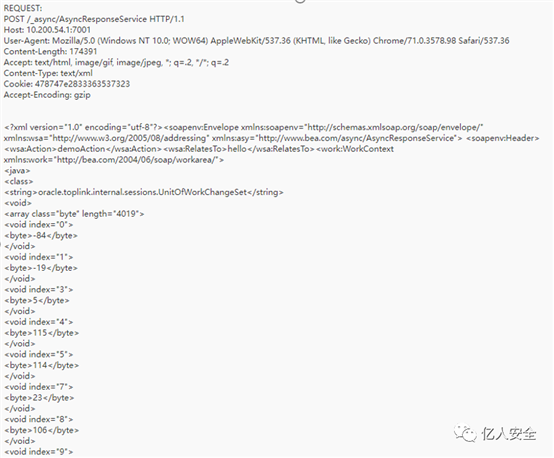

CVE-2019-2725 特征

PLAINTEXT

|

1 |

1.目标端口7001 |

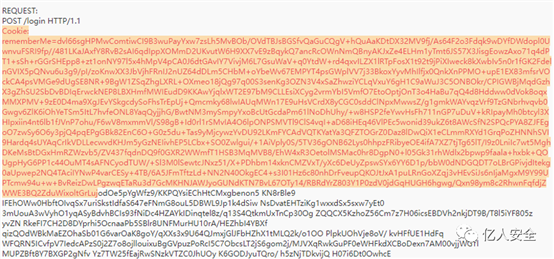

shiro

特征

PLAINTEXT

|

1 |

1.cookie头的rememberMe字段超长 |

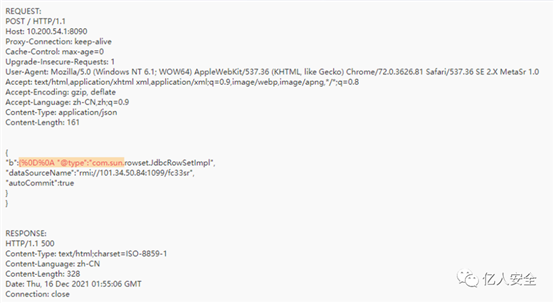

fastjson

PLAINTEXT

|

1 |

1.body部分为json格式 |

粉丝福利:Web安全攻防从入门到精通*3

粉丝福利

1.福利时间:6月13日-6月19日

PART.1

赠书活动

2. 活动规则:

① 扫描下方二维码参与抽奖或公众号后台回复web安全攻防即可参与;

② 必要条件:转发本文到朋友圈,抽奖前不可删除;

③ 开奖结束后,请中奖小伙伴及时将中奖信息和朋友圈转发记录发送到公众号后台联系,超过24小时未领取的视为自动放弃哈!!!

内容简介

我们都生活在移动互联网时代,个人信息、企业信息等都暴露在互联网之下。一旦有居心叵测的人攻破网络,会造成无法估量的损失。本书结合红日安全团队的多年经验,深入讲解Web安全的相关知识。

全书共21章,第1章到第6章讲解入门知识,包括HTTP基本概念、工具实战、信息收集、靶场搭建等内容;第7章到第20章讲解Web渗透测试的14个典型漏洞案例,包括SQL注入、XSS漏洞、CSRF漏洞、SSRF漏洞、任意文件上传、业务逻辑漏洞等内容;第21章是项目实战,主要模拟真实Web安全评估项目。

推荐关注:

大哥blog:https://pizz33.github.io/

亿人安全

知其黑,守其白。手握利剑,心系安全。主要研究方向包括:Web、内网、红蓝对抗、代码审计、安卓逆向、CTF。

128篇原创内容

公众号

![]() 文章作者:酷帥王子

文章作者:酷帥王子

文章地址:https://www.2k8.org:443/post-474.html

版权所有 © 转载时必须以链接形式注明作者和原始出处!

发表评论: